В SIM-картах найдена самая опасная уязвимость за историю мобильных сетей!

Специалисты в области кибербезопасности обнаружили критическую уязвимость в SIM-картах, позволяющую с помощью SMS взломать практически любой смартфон и следить за его владельцем. В зоне риска находятся обладатели устройств от Apple, ZTE, Motorola, Samsung, Google, HUAWEI и других компаний. Эксперты говорят, что это самый изощрённый тип атаки, из когда-либо существовавших в мобильных сетях.

Уязвимость, получившая название SimJacker, находится в программном обеспечении SIMalliance Toolbox Browser (S@T Browser), встроенном в большинство SIM-карт, которые используются мобильными операторами как минимум в 30 странах мира. Злоумышленники могут прибегнуть к ней независимо от марки устройства жертвы. По словам специалистов, этот эксплойт успешно используется хакерами последние несколько лет. Они зафиксировали реальные атаки на устройства практически всех производителей, включая Apple, Samsung, Google, HUAWEI и других. Взлому подвержены даже гаджеты интернета вещей с SIM-картами.

S@T Browser представляет собой приложение, которое устанавливается на SIM-карты, в том числе и на eSIM, как часть SIM Tool Kit (STK), и предназначено для того, чтобы мобильные операторы могли предоставлять своим клиентам разные базовые услуги. S@T Browser содержит ряд инструкций STK, таких как отправка сообщений, настройка звонков, запуск браузера, предоставление локальных данных, запуск по команде и отправка настроек, которые могут быть активированы сообщением.

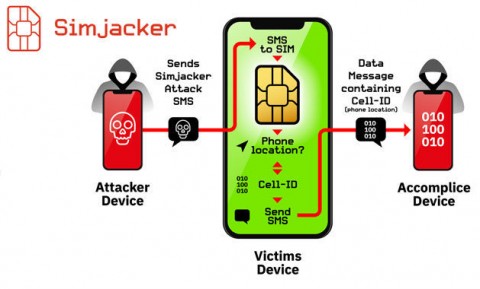

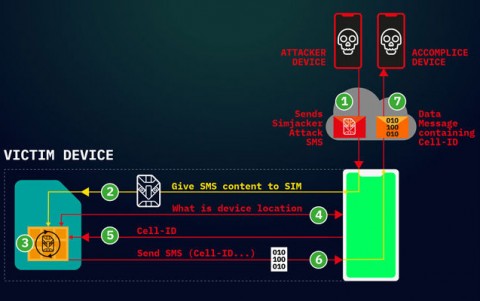

Используя GSM-модем за 10 долларов, злоумышленники могут отправить на аппарат жертвы поддельное сообщение, содержащее вредоносный код. Это позволяет им:

-Получить местоположение целевого устройства и его IMEI

-Распространять любую информацию путём отправки поддельных сообщений от имени жертв

-Совершать звонки на платные номера

-Шпионить, приказав устройству позвонить по номеру телефона злоумышленника

-Загружать вредоносные программы, заставляя браузер устройства открывать вредоносные веб-страницы

-Отключать SIM-карту

-Получать информацию о языке на устройстве, заряде аккумулятора и т. д.

Во время атаки пользователь совершенно ничего не подозревает. Отличием SimJacker от других способов получения информации о местонахождении жертвы заключается в возможности выполнения действий, указанных выше. Эта атака также уникальна тем, что её не может определить антивирусное ПО, поскольку она содержит ряд инструкций, которые SIM-карта должна выполнять.

Все технические подробности этой уязвимости будут опубликованы в октябре этого года. По словам исследователей, одной из главных причин её существования сегодня — использование устаревших технологий в SIM-картах, спецификации которых не обновлялись с 2009 года. Специалисты уже сообщили о своём открытии в Ассоциацию GSM.