Популярные в России дешевые китайские ТВ-приставки содержат опасный бэкдор для показа рекламы и компрометации локальных сетей – домашних и офисных.

Хакеры используют ТВ-приставки в своих махинациях, чтобы возможные претензии правоохранительных органов направлялись владельцам этих сетей. Удалить вредонос невозможно – он внедрен в прошивку и является ее частью.

Хакерские Android-устройства

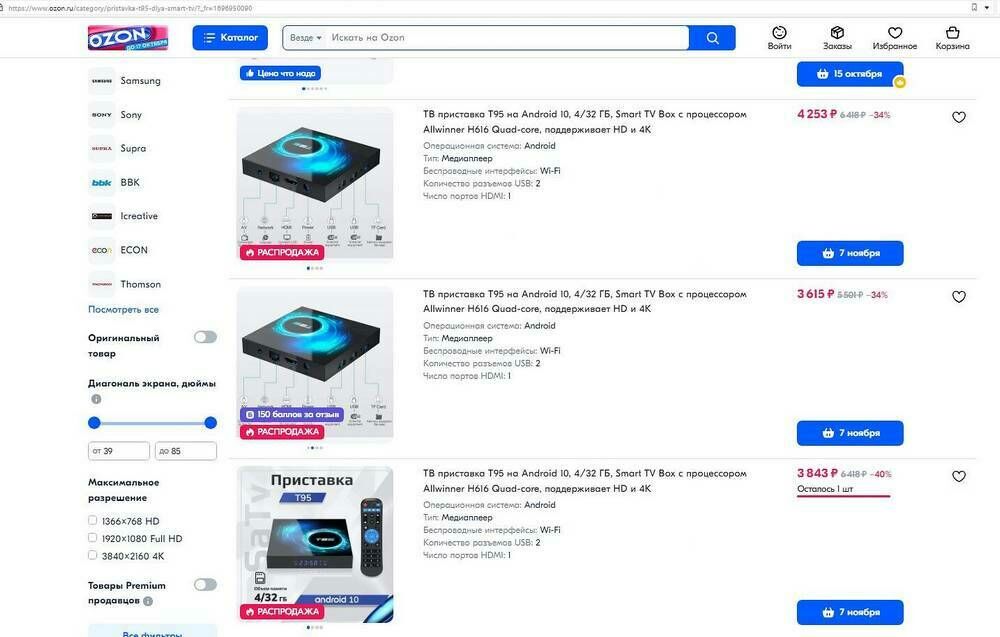

В России и мире получили широкое распространение тысячи Android-устройств со взломанной прошивкой, в которую встроено неудаляемое вредоносное ПО. Как пишет Bleeping Computer, это в первую очередь ТВ-приставки бюджетного ценового сегмента, которые можно купить, к примеру, на AliExpress, и которые пользуются очень высоким спросом.

Началось все еще в январе 2023 г., когда эксперт по кибербезопасности Дэниел Милишич (Daniel Milisic), нашел в Android-приставке Т95 вредонос, который невозможно удалить. Теперь, как выяснилось, список пополнился моделями T95Z, T95MAX, X88, Q9, X12PLUS и MXQ Pro 5G, а также планшетным компьютером без бренда и с модельным номером J5-W – их опасность доказали ИБ-эксперты из группы Human Security.

Как опасный софт оказался в составе Т95, выяснить так и не удалось – по мнению ряда ИБ-специалистов, он был внедрен в приставки в промежутке между отправкой партий с завода – изготовителя и их появлением в ассортименте ритейлеров.

В каждом из перечисленных устройств используется один и тот же вредонос – это бэкдор, который превращает домашнюю беспроводную сеть в своего рода удаленный хакерский центр. Пользователям это может грозить различными неприятностями с законом, потому что хакерские атаки будут вестись именно с их IP-адреса, и им потом придется доказывать, что они не имеют к ним отношения.

Чем грозит заражение

Специалисты Human Security нарекли вредоносное ПО названием Badbox, а кампанию по его распространению назваили Peachpit. Вредоносное ПО основано на вирусе Triada, впервые обнаруженном «Лабораторией Касперского» в 2016 г. Оно едва заметно модифицирует ОС Android, позволяя ей получать доступ к приложениям, установленным на устройстве. После этого приложения получают возможность подключаться к удаленному серверу, расположенному в Китае, с которого начинают поступать различные команды.

В частности, при подключении к серверу установленный на приставку софт начинает показывать пользователям рекламу и генерировать поддельные аккаунты Google Mail и WhatsApp. А поскольку операторы командного центра получают доступ к домашним и офисным сетям, они этот доступ продают киберпреступникам, чтобы те могли использовать эти сети в качестве своего рода прокси-серверов для своей незаконной деятельности.

Таким образом, владельцев таких приставок потенциально могут привлечь к уголовной ответственности по нескольким статьям УК РФ – ст 272. (неправомерный доступ к компьютерной информации), ст. 273 (создание, использование и распространение вредоносных компьютерных программ и, в теории, ст. 274.1 (неправомерное воздействие на критическую информационную инфраструктуру России) или ст 274.2 («нарушение правил централизованного управления техническими средствами противодействия угрозам устойчивости, безопасности и целостности функционирования на территории России информационно-телекоммуникационной сети "Интернет" и сети связи общего пользования). По первым двум статьям максимальный срок тюремного заключения – семь лет, по третьей – 10 лет, по четвертой – три года.

Эксперты Human Security утверждают, что доступ к таким сетям еще не так давно очень активно продавался в даркнете. Авторы объявлений заверяли, что имеют доступ к более чем 10 млн домашних и 7 млн мобильных IP-адресов.

Вероятность проблем слишком высока

На сегодняшний день наличие неудаляемого бэкдора ИБ-эксперты Human Security выявили пока лишь в перечисленных семи Android-устройствах – шести ТВ-приставках и одном планшете. В общей сложности они сумели обнаружить около 74 тыс. таких устройств по всему миру – большинство используются дома, но некоторые работают в компаниях и образовательных учреждениях.

Подозрение Human Security пало еще на 200 различных гаджетов на базе Android, но доказательств у экспертов пока нет. Если они все же найдутся, количество зараженных устройств может вырасти на порядки, в зависимости от совокупной популярности этих девайсов.

Опасность сохраняется

Как сообщил Дэниел Милишич, в настоящее время командный сервер, к которому подключались все зараженные ТВ-приставки и планшеты, физически отключен. Это означает, что бэкдор на данный момент, фактически обезврежен.

Однако это вовсе не означает, что опасность миновала, и что можно не беспокоиться и покупать перечисленные ТВ-приставки. Как пишет портал Bleeping Computer, само вредоносное ПО из устройств никуда не исчезло, и его, теоретически, можно реанимировать, удаленно подключив к новым командным серверам.

Кроме того, есть несколько миллионов подобных случаев, не связанных с Badbox. Ранее ИБ-компания Trend Micro раскрыла аналогичную кампанию по распространению вредоносного ПО, охватившую около 20 млн затронутых устройств, что показывает, насколько широко распространенной может быть проблема, если рассматривать ее в целом.

источник: cnews